- COMP.SEC.100

- 9. Turvatoimet ja tietoturvapoikkeamien hallinta

- 9.3 Analysoi: Analysointitavat (syventävä)

Analysoi: Analysointitavat (syventävä)¶

Kerätyt jäljet analysoidaan eri strategioilla, joiden tarkoituksena on erottaa “hyvät” tapahtumat niistä, jotka viittaavat hyökkäyksiin. Väärinkäytön havaitseminen (misuse detection) pyrkii karakterisoimaan jäljissä esiintyvät haitalliset käyttäytymismallit ja lähettää hälytyksen, kun joukko haitallisia käyttäytymistapahtumia tunnistetaan jäljistä. Poikkeamien havaitseminen (anomaly detection) pyrkii karakterisoimaan “normaalin” käyttäytymisen ja lähettää hälytyksen, kun jäljissä oleviin tapahtumiin ei liity normaalia käytöstä. Molempiin tapauksiin on kehitetty useita algoritmeja. Joitakin näistä algoritmeista on sovellettu sekä väärinkäytön että poikkeamien havaitseminen.

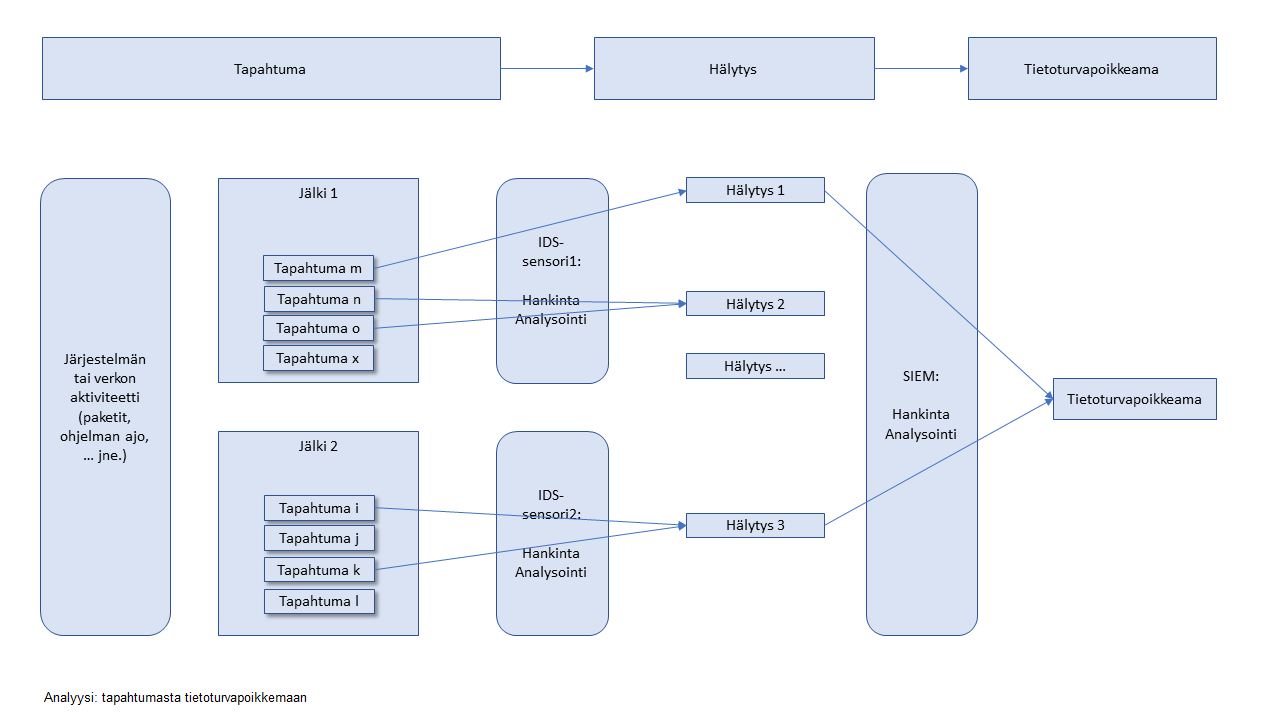

SOIM-prosesseissa (SOIM-työnkulkuja havainnolistava kuva) analyysi suoritetaan sensoreilla ja SIEM-alustalla. Yllä oleva kuva tarkentaa tätä prosessia. Valvottava järjestelmä luo toimintaa edustavia jälkiä lokitiedostoina tai erillisten IDPS-laitteiden tai -ohjelmistojen kautta (IDS/IPS-koneet ja lokitiedostot SOIM teknologiat ICT-infrastruktuurissa tässä kuvassa). Yksi tai useampi tapahtuma kussakin jäljessä voi laukaista IDPS-sensorin hälytyksen. SIEM koostaa näistä hälytyksistä tietoturvapoikkeamia operaattoreiden hoidettavaksi.

- Väärinkäytön havaitseminen

- Väärinkäytön havaitseminen hyödyntää laajasti tietoja haitallisesta koodista ja haavoittuvuuksista, joita haitallinen koodi hyödyntää. Ohjelmiston haavoittuvuudet, erityisesti Common Vulnerabilities and Exposures (CVE) nimikkeistö, ovat erityisen tärkeitä, mutta väärinkäytön havaitseminen on laajempaa. Väärinkäyttöön kohdistuva tunkeutumisen havaitsemisjärjestelmä etsii todisteita tunnetuista haitallisista tapahtumista jäljissä ja hälyttää, kun niitä löydetään samalla tiedottaen analyytikolle hyödynnetyn haavoittuvuuden ominaisuuksista ja sen vaikutuksista.

- Poikkeamien havaitseminen

- Poikkeamien havaitseminen on perustyökalu kyberhyökkäysten havaitsemiseen, koska pelkkä tieto hyökkäyksistä ei ole tarpeeksi.Poikkeamien havaitsemisen tärkein etu on sen riippumattomuus tiettyyn haavoittuvuuteen liittyvästä tiedosta. Tämä mahdollistaa teoriassa nollapäivähyökkäysten havaitsemisen edellyttäen, että nämä hyökkäykset näkyvät poikkeamina jäljissä.

- Koneoppiminen

- Poikkeamien ja väärinkäytön havaitsemista voidaan yhdistää esim. koneoppimisen menetelmin, erityisesti ohjattua oppimista (supervised learning) voidaan hyödyntää. Koneoppiminen yhdistää syötteen ominaisuusvektoriin (characteristics vector) ulostuloluokan (output class). Jos koneoppimisalgoritmi vaatii määrittelyn eri luokille, joihin syöte yhdistetään, silloin ulostuloluokkien (esim. normaali, hyökkäys) määrittely itsessään mahdollistaa poikkeamien ja väärinkäytön havaitsemisen yhdistämisen.